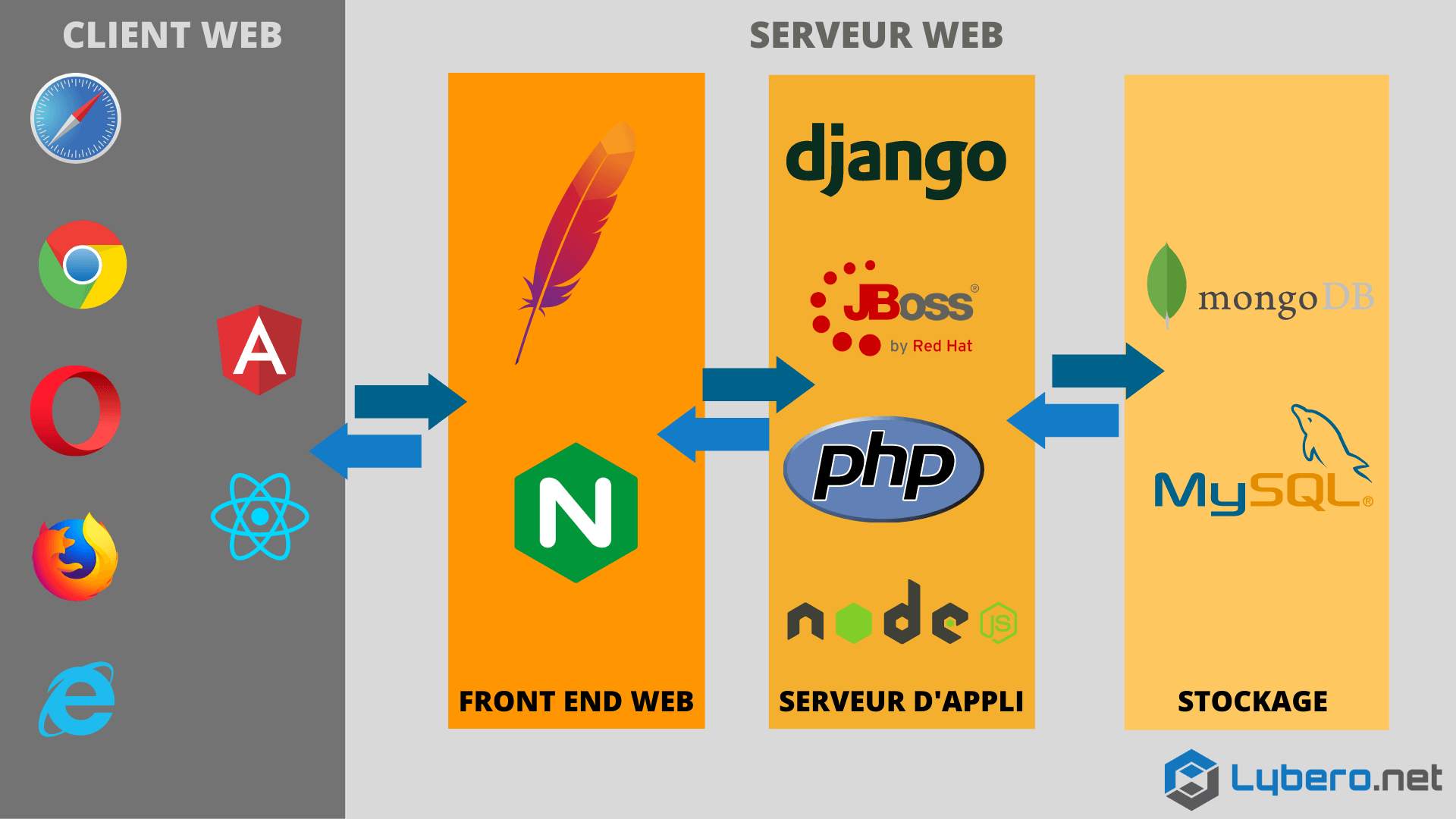

Décomposition du temps de réponse de bout en bout du système informatique d'une application de contrôle-commande répartie sur deux sites.

![Avis d'expert] La cryptographie xénomorphique, une nouvelle méthode de chiffrement de bout en bout inspirée Avis d'expert] La cryptographie xénomorphique, une nouvelle méthode de chiffrement de bout en bout inspirée](https://incyber.org/wp-content/uploads/2023/12/iStock-1386341272.jpg)

Avis d'expert] La cryptographie xénomorphique, une nouvelle méthode de chiffrement de bout en bout inspirée

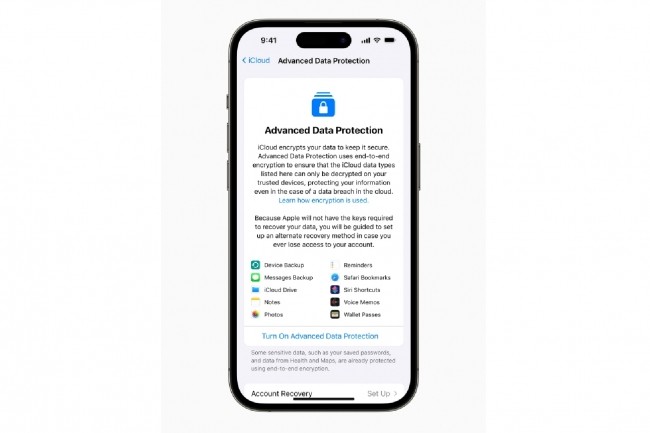

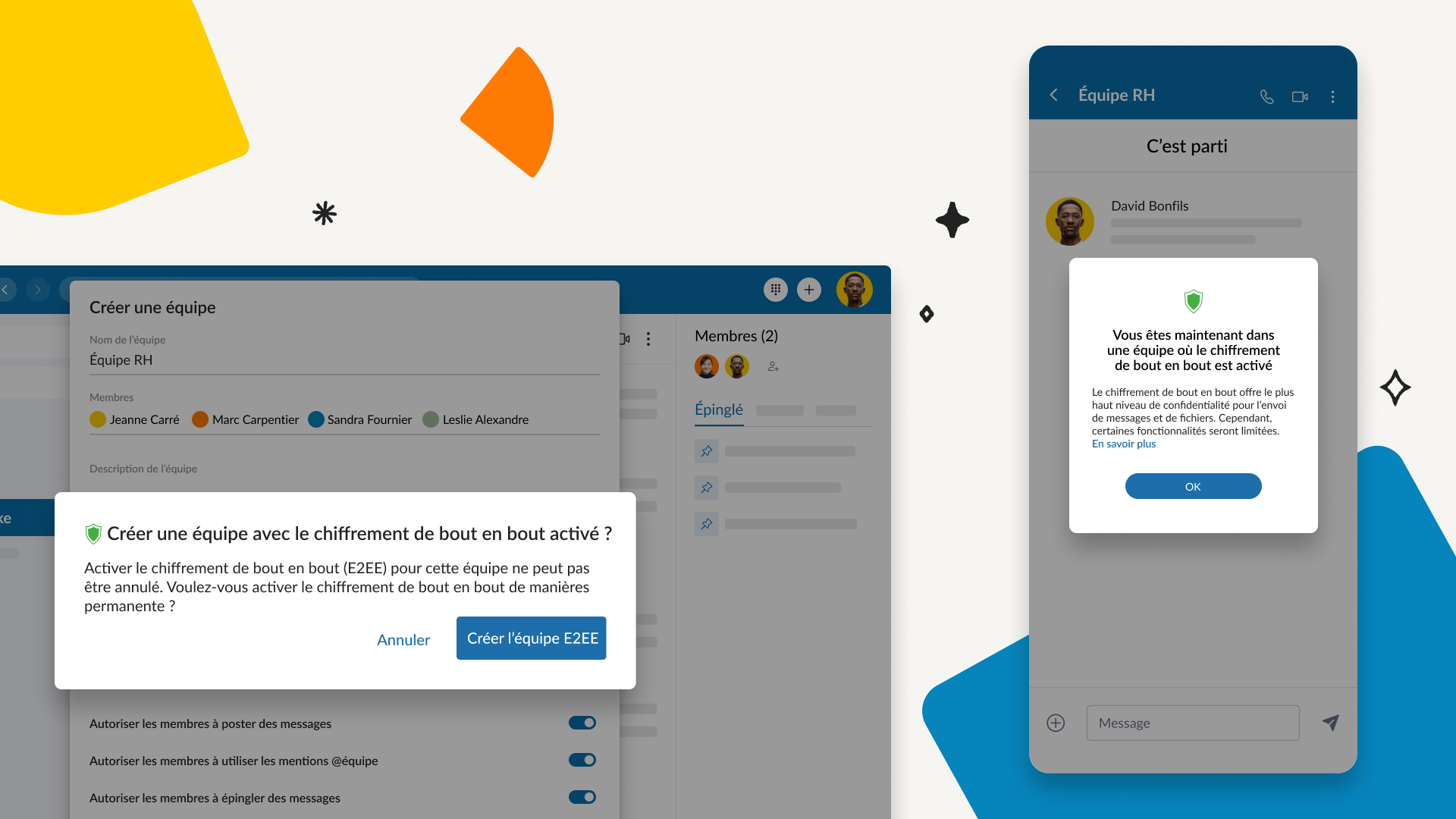

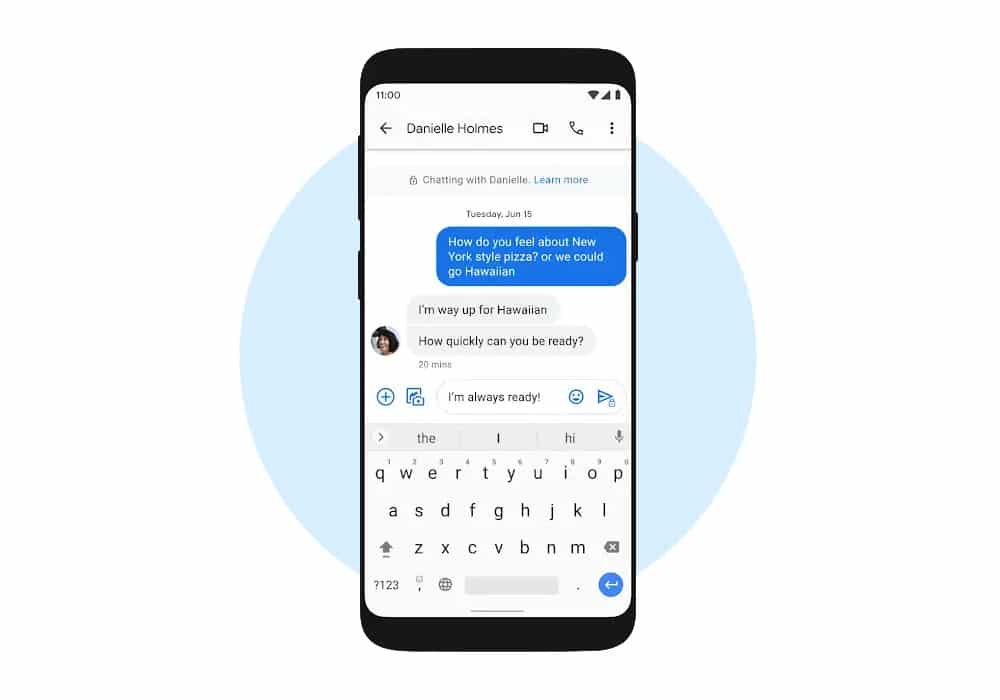

Qu'est-ce que le chiffrement de bout en bout et quels en sont les avantages et les inconvénients | Blog officiel de Kaspersky

Qu'est-ce que le chiffrement de bout en bout et quels en sont les avantages et les inconvénients | Blog officiel de Kaspersky

Concept De La Sécurité Du Réseau Informatique Avec Bout En Bout Cadenas Sur Le Câble Réseau Sur Fond Blanc Banque D'Images et Photos Libres De Droits. Image 56211509

![Comment ça marche ?] Le chiffrement de bout en bout - Tixeo Comment ça marche ?] Le chiffrement de bout en bout - Tixeo](https://blog.tixeo.com/wp-content/uploads/2022/09/chiffrement.png)